https://share.zabbix.com/zabbix-tools-and-utilities/tools-and-utilities/zabbix-mailserver-template

Ankündigung zur inoffiziellen Rspamd-Mailing-Liste

Herzlich Willkommen zur neuen inoffiziellen Mailing-Liste der Rspamd Community

Whitelisting Optionen in Rspamd

Es gibt verschiedene Möglichkeiten, bestimmte Absender, Empfänger, Mailserver-Hostnamen etc. in Rspamd freizuschalten.

Grundsätzlich gibt es mehre Ansätze, von denen ich hier nur einen vorstellen möchte. Eine Variante besteht darin, bestimmte Spam-Tests abzuschalten oder andere Score-Werte zu setzen. Dies alles wird in den sogenannten User-Settings erledigt. Diese Einstellungen finden in der Datei /etc/rspamd/rspamd.conf.local statt. Entweder direkt kodiert oder als Verweis auf eine Map (zum Beispiel eine file-Map)

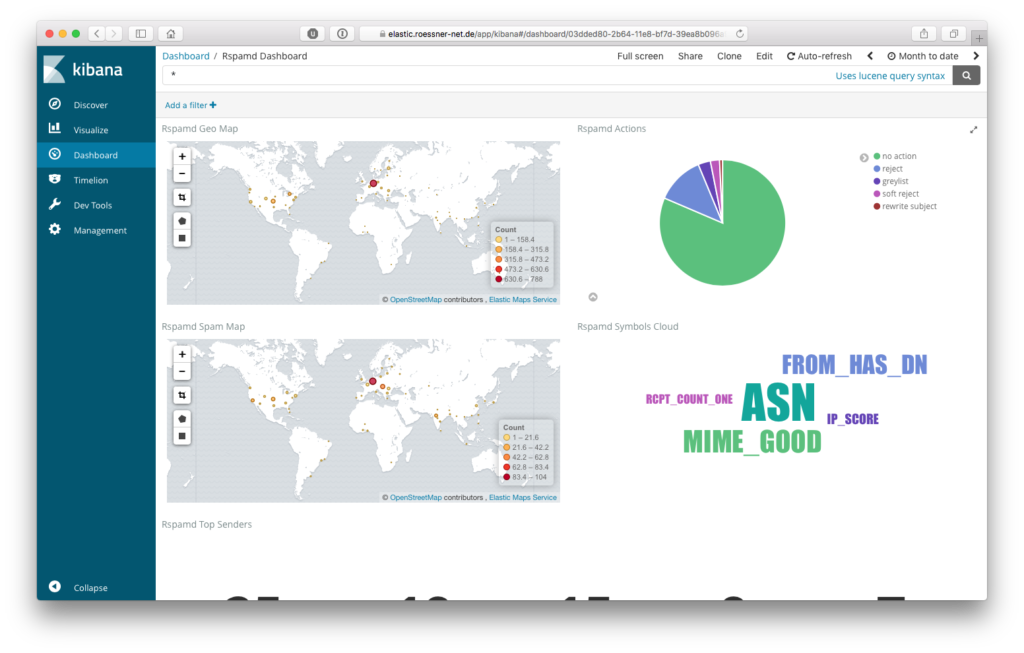

Rspamd unterstützt Elasticsearch/Kibana

Rspamd logging und policy banks

In einem voran gegangenen Artikel habe ich generell über Logging von Rspamd in Verbindung mit rsyslog geschrieben. In diesem Artikel zeige ich exemplarisch, wie man in den sogenannten „user settings“ Policies erstellen kann und eigene Symbole in die Log-Ausgabe integriert. Ferner verwende ich ein eigenes Log-Template in Rspamd, in dem ich Lua eingebaut habe.

Hier ein Beispiel meiner aktuellen rsyslog-Meldungen für Submission:

Nov 24 13:05:39 mx rspamd[13209]: <5f9508>; proxy; rspamd_task_write_log: qid: <3yjvz711jZzMnk8>, policy_bank: POLICY_SUBMISSION, message-id: <tset.elpmaxe@EA4A6B0354D7-FCF8-0CD4-F94C-9F4795B9>, ip: 2a05:bec0:28:1:134:255:226:248, smtp_from: <tset.elpmaxe@resu>, mime_from: tset.elpmaxe@resu, action: "no action" [-7.70/7.50] [BAYES_HAM(-3.00){100.00%;},MV_CASE(0.50){},MIME_GOOD(-0.20){multipart/signed;text/plain;},ARC_NA(0.00){},ASN(0.00){asn:197071, ipnet:2a05:bec0::/29, country:DE;},FROM_EQ_ENVFROM(0.00){},FROM_HAS_DN(0.00){},HAS_ATTACHMENT(0.00){},MID_RHS_MATCH_FROM(0.00){},PREVIOUSLY_DELIVERED(0.00)moc.liamg@rensseorrhc};},RCPT_COUNT_ONE(0.00){1;},RCVD_COUNT_TWO(0.00){2;},RCVD_NO_TLS_LAST(0.00){},RCVD_VIA_SMTP_AUTH(0.00){},TO_DN_NONE(0.00){},TO_MATCH_ENVRCPT_ALL(0.00){}]), len: 6331, time: 96.005ms real, 12.620ms virtual, dns req: 0, smtp_rcpts: <***@****>, mime_rcpts: <****@****>

Rspamd logging optimiert für rsyslog

Sicher gefällt nicht jedem das Logging in Rspamd. Standardmäßig wird alles in eine Datei in /var/log/rspamd.log geschrieben. Dabei ist Rspamd im Normalfall recht geschwätzig. Ich habe daher das Logging auf syslog geändert und splitte die Informationen auf zwei verschiedene Dateien. In eine zentrale mail.log-Datei schreibe ich nur noch das Resultat einer Spamprüfung hinein. Im Wesentlichen sehe ich so recht schnell, welchen Score die Nachricht erreicht hat, welche Symbole mit welchen Teilpunkten erkannt wurden, etc.

Das Logformat selbst habe ich vorerst nicht geändert.

Alle restlichen Logmeldungen von Rspamd bleiben in der o.g. Standarddatei. Man könnte dies natürlich nach belieben auch komplett abschalten, wenn man in rsyslog dann einfach eine „stop“-Regel setzt. Das bleibt dem Leser dann als Übung überlassen.

Rspamd als content_filter in Postfix nutzen

Rspamd ist ein moderner Spam- und Virenscanner für Linux-Server. Er kann in beliebige MTAs integriert werden. Seit der Version 1.6 lässt sich dabei die Software direkt als Milter andocken. Während dies für eingehende E-Mails sehr unproblematisch ist, weil die Verarbeitung der E-Mail ohne Wissen des Empfängers geschieht, sieht das in Senderichtung leider anders aus.

Anhand von Postfix zeige ich Ihnen, wie sie dennoch den Dienst transparent in Postfix integrieren können. Postfix kennt dafür den Parameter content_filter. Diese Option erwartet einen SMTP-Service. Da Rspamd leider von Haus aus keinen solchen Dienst als Schnittstelle anbietet, greife ich zu einem kleinen Kunsttrick.

Unlock Mac with Apple Watch without macOS Sierra

Maybe you own an Apple Watch and you waited for the feature to unlock your Mac with your watch in macOS Sierra. Now you recognized that your Mac is not supported for this feature in macOS Sierra, as my model is.

I still use a MacBook Pro mid 2012, which I tweaked with 16GB RAM and 600GB SSD. So there is no need to buy a new computer all the time. I was really upset, when I figured out that macOS Sierra does not support my model. When I searched for „best apps for Apple Watch“, I fortunately found „Knock“. With a helper on your Mac, you can get this missing feature. Be sure to check the list of supported computers before buying the software! Read carefully through the app description.

At least for me this was a 5 star decission

macOS Sierra ssh-agent autoload keys

For some reasons, loading my ssh identities to ssh-agent no longer worked, when upgrading OS X El Capitan to macOS Sierra. I played around and found the following working solution for me.

As I use Homebrew and the bash provided by this project, I have added the following code snippet to my users .bashrc file:

if [[ -n "$SSH_AUTH_SOCK" ]]; then

ssh-add -l >/dev/null 2>&1

if [[ "$?" -eq 1 ]]; then

ssh-add -A

fi

fi

.bashrc is a symlink on my machine, which points to .bash_profile.

Wechsel von ownCloud zu NextCloud

Am Wochenende habe ich meinen Cloud Dienst neu aufgebaut. Bis vor kurzer Zeit habe ich ownCloud verwendet. Nachdem das Projekt geforkt wurde, ließ ich ein bisschen Zeit ins Land gehen. Jetzt habe ich den Wechsel auf NextCloud vollzogen. Mein erster Eindruck ist gut. Meine Daten wurden synchronisiert. Ich teile diese zwischen meinem iPhone und meinem Mac. Ein kleines bisschen musste ich den Server tunen, damit alles reibungslos funktioniert. Dazu habe ich im Wesentlichen die Datenbank konvertiert und bin von sqlite zu MariaDB gewechselt. In einem nächsten Schritt habe ich Redis zum Cachen und File Locking eingebaut.

In einem letzten Schritt musste ich noch etwas an der Nginx Konfiguration arbeiten; besonders an den FastCGI Buffers. Offiziell wird dieser Server ja nicht unterstützt.

Jetzt darf erst mal ein bisschen Zeit ins Land gehen und ich werde beobachten, wie gut und stabil der Dienst zur Verfügung steht.

Die Authentifizierung klappt sauber über LDAP.

Rößner-Network-Solutions

Rößner-Network-Solutions